Исследователи в области кибербезопасности из Sophos Labs обнаружили новую фишинговую атаку, которая используется для распространения вредоносного программного обеспечения BazarBackdoor. Интересно, что атаке посредством спама по электронной почте подверглись сами сотрудники Sophos Labs.

В одном из писем, якобы отправленных «помощником главного менеджера Sophos», несуществующий «Адам Уильямс» интересовался, почему исследователь не ответил на жалобу клиента. К письму прилагалась ссылка на сообщение в формате PDF, которая и раскрыла новый метод распространения вредоносного ПО с помощью «Установщика приложений» (Microsoft App Installer) в Windows 10 и Windows 11.

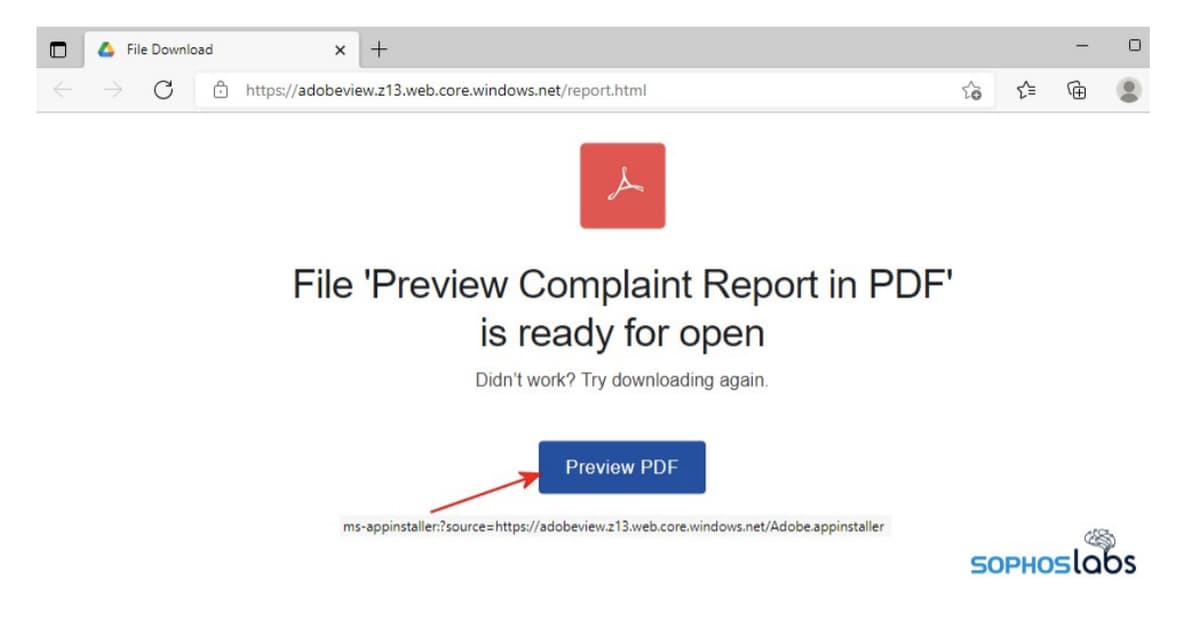

Если навести курсор мыши на ссылку, то можно заметить, что URL-адрес начинается с префикса ms-appinstaller://. Если нажать на неё, то запустится браузер по умолчанию (в данном случае это был Microsoft Edge), который в свою очередь вызовет инструмент AppInstaller.exe, используемый Microsoft Store для установки приложений.

Сама ссылка ведёт на текстовый файл с названием Adobe.appinstaller, внутри которого содержится адрес на файл большего размера с названием Adobe_1.7.0.0_x64appbundle. При попытке установки появляется предупреждение, что данное программное обеспечение подписано сертификатом, выпущенным несколько месяцев назад. После этого установщик спросит, разрешает ли пользователь установку приложения «Adobe PDF Component». Если разрешение будет дано, вредоносная программа BazarBackdoor за считанные секунды будет загружена и запущена в системе.

BazarBackdoor, как и BazarLoader, обменивается данными через HTTPS, но отличается от него большим количеством шумного трафика, который генерирует бэкдор. Известно, что BazarBackdoor может перехватывать системные данные. Также считается, что он связан с установкой Trickbot и вымогателя Ryuk.