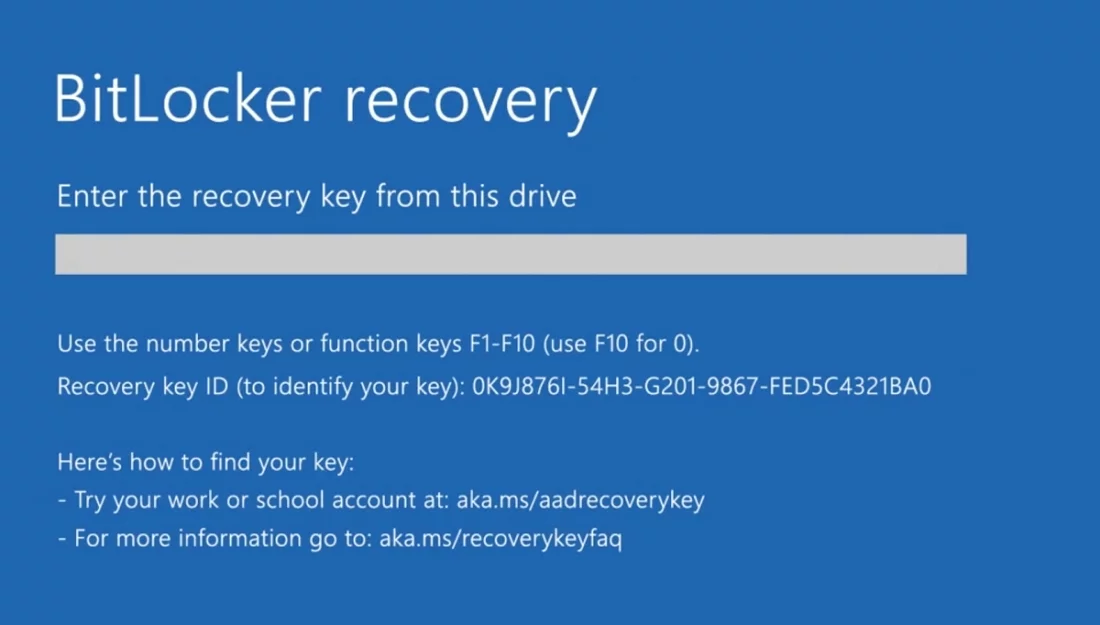

Microsoft подтвердила, что после установки апрельского накопительного обновления KB5083769 для Windows 11 версий 24H2 и 25H2 некоторые пользователи могут увидеть экран восстановления BitLocker. В компании пояснили, что проблема не носит массового характера и затрагивает небольшое количество устройств со специфическими, «нерекомендованными» настройками шифрования.

Сообщается, что проблема возникает, если на системном диске включен BitLocker, а в групповых политиках задан особый профиль проверки платформы TPM (с параметром PCR7). Кроме этого, в «Сведениях о системе» (msinfo32.exe) для параметра «Конфигурация PCR7» должно быть указано «Невозможно», а сертификат Windows UEFI CA 2023 должен присутствовать в базе данных подписей безопасной загрузки, а на устройстве не должен использоваться Windows Boot Manager с подписью 2023 года. Именно такое сочетание параметров приводит к запросу ключу восстановления при первой перезагрузке после обновления.

К счастью, проблема затрагивает лишь небольшое количество устройств и не является катастрофической. Microsoft заявляет, что запрос ключа восстановления BitLocker появится лишь один раз, после чего Windows 11 должна загружаться корректно.

Если вы уже столкнулись с этой проблемой, то необходимо выполнить следующие действия:

- Войдите в свою учётную запись Microsoft на другом устройстве.

- В личном кабинете в разделе «Безопасность» найдите ключи восстановления BitLocker. Сверьте имя вашего ПК и идентификатор «Key ID», чтобы выбрать правильный ключ.

- Введите этот ключ на заблокированном экране устройства и нажмите «Продолжить».

- Система должна загрузиться корректно и запрос ключа восстановления не должен появляться при следующих перезагрузках.

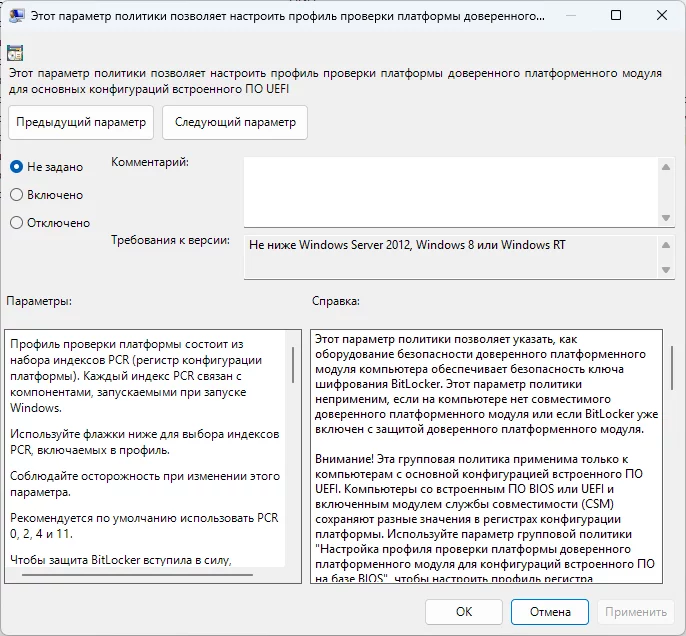

Если вы ещё не обновились, но знаете, что в вашей системе могут быть изменены настройки TPM, то вы можете предотвратить проблему:

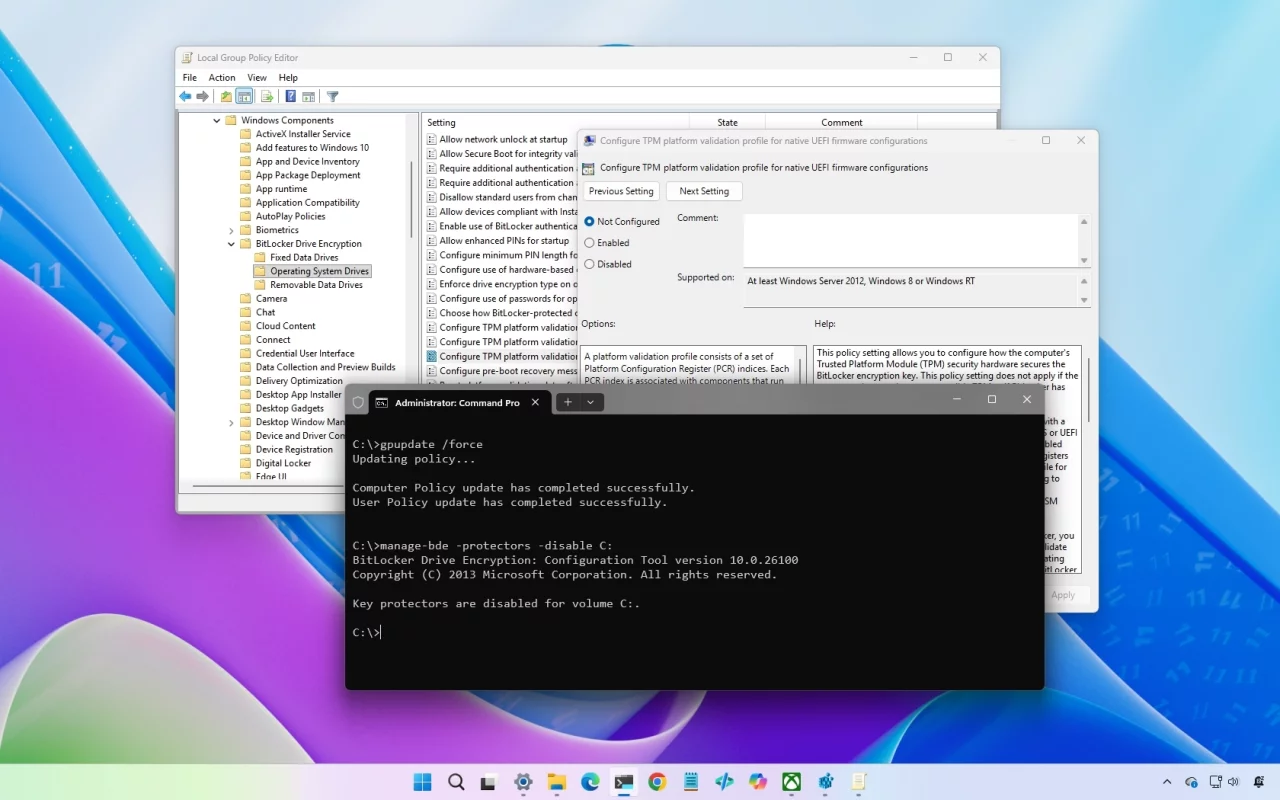

- Откройте «Редактор локальной групповой политики», нажав сочетание WIN + R и введя в окно «Выполнить» команду

gpedit. - Пройдите по пути: Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Шифрование диска BitLocker → Диски операционной системы.

- Найдите политику с названием «Этот параметр политики позволяет настроить профиль проверки платформы доверенного платформенного модуля для основных конфигураций встроенного ПО UEFI».

- Нажмите по ней правой кнопкой мыши и выберите «Изменить».

- Установите значение «Не задано», нажмите «Применить» и «ОК».

- Откройте «Командную строку» от имени администратора и по очереди введите три команды (нажимая Enter после каждой):

gpupdate /force(это принудительно обновит политики)manage-bde -protectors -disable C:(это приостановит защиту диска)manage-bde -protectors -enable C:(возобновляет защиту диска с правильными параметрами).

Системные администраторы, не имеющие возможности использовать групповые политики, могут запросить у Microsoft специальный патч KIR (Known Issue Rollback), который автоматически отменит проблемную конфигурацию на рабочих станциях.

Благодарим за наводку портал Winaero!