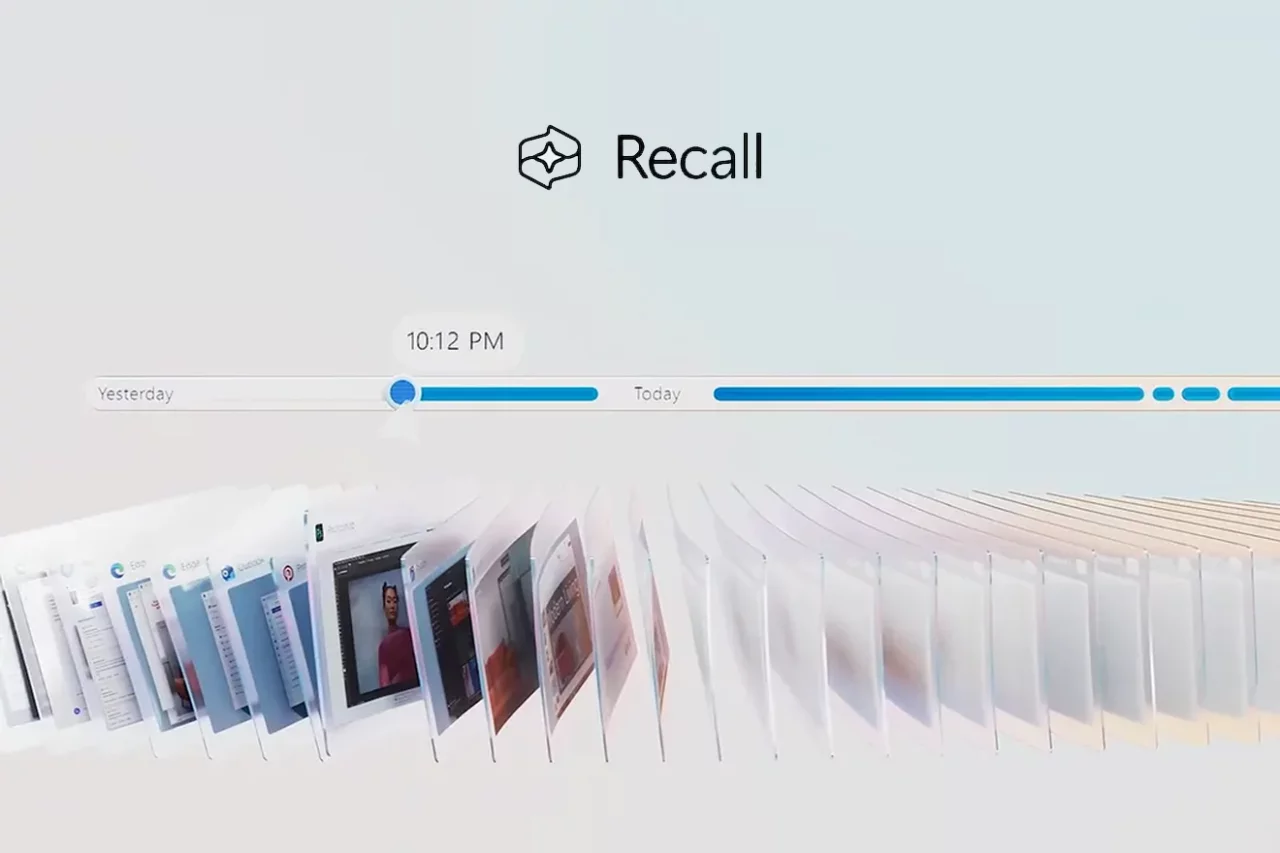

Когда Microsoft впервые анонсировала ИИ-функцию Windows Recall, которая непрерывно делает скриншоты большинства действий пользователя, эксперты сразу назвали её «катастрофой» для кибербезопасности и «кошмаром для конфиденциальности». Из-за крайне негативных отзывов компания отложила релиз функции на год, чтобы полностью переработать систему безопасности. Но, похоже, полностью устранить проблемы с безопасностью так и не удалось.

Напомним, что в новой версии Windows Recall была сделана ставка на максимальную надёжность. Все собранные данные поместили в зашифрованную среду VBS Enclave, доступ к которой открывается только после проверки через Windows Hello. Microsoft заявляла, что такой подход не позволит вредоносному ПО незаметно украсть информацию в фоновом режиме.

Но эксперт по кибербезопасности Александр Хагена доказал обратное. Он выпустил утилиту TotalRecall Reloaded, которая обходит новые преграды, используя доверие самой системы. Утилита не пытается взломать хранилище, а просто работает в фоне и может ожидать, когда пользователь самостоятельно запустит Recall и авторизуется с помощью Windows Hello. Как только ничего не подозревающий пользователь подтверждает личность, TotalRecall Reloaded мгновенно выкачивает всю собранную историю: тексты, переписки, документы и пароли.

Немного о реализации. TotalRecall Reloaded внедряет свою DLL-библиотеку внутрь процесса AIXHost.exe, поскольку он не имеет какой-либо защиты. Windows не блокирует это действие, поскольку считает это нормальным поведением для процессов одного пользователя. Когда пользователь открыл Recall, утилита получает доступ к данным. Заодно утилита подменяет функцию «DiscardDataAccess», которая призвана закрывать доступ к данным после того, как пользователь вышел из Recall. В результате VBS Enclave продолжает считать, что сеанс активен, что позволяет утилите беспрепятственно получать данные из хранилища.

В прошлом месяце Александр Хагена добросовестно сообщил в Microsoft о найденной проблеме, однако специалисты закрыли запрос, не признав это язвимостью. Корпоративный вице-президент по безопасности в Microsoft Дэвид Уэстон в заявлении для The Verge сообщил, что компания провела тщательное расследование и определила, что система работает так, как задумано. По его словам, встроенные механизмы защиты и тайм-ауты не позволят злоумышленникам злоупотреблять запросами. Microsoft также считает, что описанный метод — стандартная особенность работы процессов в Windows, которая иногда может использоваться во вред.

В свою очередь Александр Хагена заявил, что защитные тайм-ауты легко обходятся программным путем, а его утилита способна даже без биометрии вытащить последний сохраненный в кэше скриншот или полностью удалять всю историю записей. Он признаёт, что вредоносное ПО может делать скриншоты и без использования Recall, но главная проблема в том, что функция хранит слишком много важной информации.

Он также признаёт определённые успехи Microsoft. По его словам, криптография, VBS Enclave и система аутентификации работают отлично и выдерживают тысячи атак. Проблема в том, что для вывода информации пользователю расшифрованная информация отправляется системой в совершенной незащищённый процесс.

Описывая безопасность Recall, исследователь подобрал идеальную метафору: «Дверь в их хранилище сделана из титана. Но стена вокруг неё — из гипсокартона».